研究人员最近发现,DarkGate这一复杂的恶意软件分发量大幅增加,主要通过钓鱼活动利用被攻陷的Microsoft Teams账户进行传播。尽管DarkGate自2017年底便已存在,但直到今年年中才开始广为人知,此时其改进版恶意软件通过电子邮件钓鱼和恶意广告活动进行分发。

这一活动激增与开发者试图扩大其会员网络有关,他们以每年10万美元的价格将DarkGate作为一种勒索软件即服务进行销售。

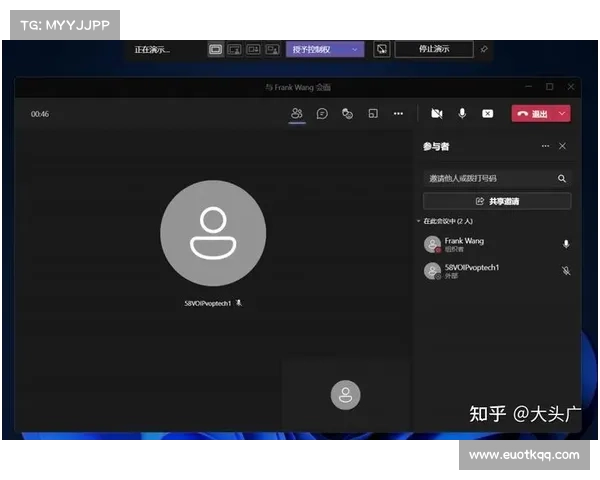

在9月6日的博客文章中,Trusec的高级网络安全顾问Jakob Nordenlund表示,公司的事件响应团队观察到,被攻陷的Microsoft 365账户通过Teams聊天发送恶意文件链接,作为DarkGate载体的钓鱼活动之一。

受害者被诱导打开一个声称是公司员工假期安排的ZIP文件。该文件实际包含一个伪装成PDF文档的恶意LNK快捷方式文件。一旦点击,该恶意代码会在目标系统上执行DarkGate病毒。

Nordenlund在文章中提到,外部聊天消息之所以能够被检测到,正是因为收件人接受过安全意识培训。“不幸的是,目前的Microsoft Teams安全功能如安全附件或安全链接无法检测或阻止此次攻击,”他说。

“目前,预防Microsoft Teams中此类攻击的唯一方法是仅允许来自特定外部域的聊天请求,尽管这可能对业务产生影响,因为所有受信任的外部域都需要由IT管理员添加到白名单中。”

白鲸加速器30天试用早在六月份,Jumsec的研究人员就提出过类似的问题,强调威胁行为者可以在不同的Microsoft “租户”公司环境之间发送Teams消息的潜在风险。然而,微软仍称这种租户间的Teams消息传递是“功能而非漏洞”,并和Nordenlund一样表示,其客户可以屏蔽或限制接入的外部消息。

上个月,威胁分析师0xToxin和德意志电信安全分析师Fabian Marquardt都发布了使用DarkGate作为载体的新电子邮件钓鱼活动,与此同时,Malwarebytes的威胁情报总监Jrme Segura则解析了DarkGate的恶意广告活动。

在两个月前,ZeroFox发布了一条来自名为“RastaFarEye”的威胁行为者的黑暗网络论坛帖子,该人物似乎是DarkGate的开发者。

该帖子称自2017年以来,他们已花费超过20000小时开发该恶意软件,并将其描述为“渗透测试者/红队员的终极工具”。该威胁行为者表示正向少数新加盟者提供DarkGate,并称已有“4/10个名额可供申请”。使用该恶意软件的价格为每日1000美元、每月15000美元或每年100000美元。

帖子中提到:“我们添加